安全设备管理实验报告 TMG防火墙与Web服务配置

实验概述

本实验旨在通过配置TMG(Microsoft Threat Management Gateway)防火墙和虚拟机中的Web服务,实现网络安全设备管理的基本操作。实验拓扑包括一台安装TMG防火墙的服务器和一台运行Web服务的虚拟机,两者通过内部网络和外部网络(模拟互联网)连接。

实验环境

- 软件环境:

- TMG防火墙服务器:Windows Server 2008 R2 + TMG 2010

- Web服务虚拟机:Windows Server 2008 R2 + IIS 7.0

- 辅助工具:VMware Workstation(用于虚拟机管理)、网络抓包工具Wireshark

- 网络拓扑:

- 内部网络(如192.168.1.0/24):连接Web服务器虚拟机

- 外部网络(模拟互联网,如10.0.0.0/24):连接TMG防火墙外部接口

- TMG防火墙作为网关,控制内外网络流量

关键步骤与配置命令

1. TMG防火墙初始配置

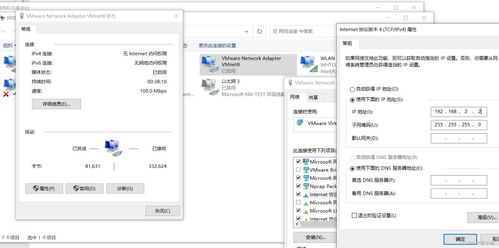

- 步骤1:配置网络接口

- 内部接口IP:192.168.1.1/24

- 外部接口IP:10.0.0.1/24(模拟公网IP)

- 使用TMG控制台,通过以下命令(部分)设置接口:

`powershell

# 在TMG服务器上执行

netsh interface ip set address "内部网络" static 192.168.1.1 255.255.255.0

netsh interface ip set address "外部网络" static 10.0.0.1 255.255.255.0

`

- 步骤2:创建访问规则

- 允许内部网络访问外部Web服务(HTTP/HTTPS)

- 在TMG控制台中,新建访问规则:

- 规则名称:"允许内部到外部Web"

- 操作:允许

- 协议:HTTP、HTTPS

- 源:内部网络(192.168.1.0/24)

- 目标:外部网络(任意)

2. Web服务虚拟机配置

- 步骤1:安装并配置IIS

- 在虚拟机中安装IIS 7.0,设置默认网站路径为C:\inetpub\wwwroot

- 使用命令启用Web服务:

`powershell

# 在Web服务器虚拟机执行

Import-Module ServerManager

Add-WindowsFeature Web-Server

`

- 步骤2:发布Web服务到TMG防火墙

- 在TMG控制台中,创建Web发布规则:

- 规则名称:"发布内部Web服务"

- 操作:允许

- 公共名称:external-webserver.com(模拟域名)

- 内部站点:192.168.1.10(Web服务器IP)

- 侦听器:外部接口,端口80

3. 验证配置

- 步骤1:内部网络访问外部测试

- 从内部网络客户端(如192.168.1.20)访问外部Web服务(如http://10.0.0.2),验证TMG规则生效

- 步骤2:外部访问内部Web服务测试

- 从外部网络客户端(如10.0.0.5)访问http://external-webserver.com,确认TMG正确转发到内部Web服务器

- 步骤3:使用Wireshark抓包验证

- 在TMG外部接口抓包,确认HTTP流量被正确过滤和转发

实验结果与截图

- TMG访问规则截图:显示已配置的允许和发布规则列表

- IIS默认页面访问截图:从外部客户端成功访问内部Web服务的浏览器画面

- Wireshark抓包截图:展示HTTP请求从外部经TMG转发到内部的流量细节

总结

本实验成功实现了TMG防火墙对Web服务的访问控制和发布功能。通过配置网络接口、访问规则和Web发布规则,确保了内部网络安全访问外部资源,同时允许外部用户通过防火墙安全访问内部Web服务。关键点包括正确设置IP地址、规则优先级和验证流量路径。实验报告应包含上述步骤的详细截图和命令输出,以证明配置的有效性。

如若转载,请注明出处:http://www.gsznjk.com/product/29.html

更新时间:2026-06-08 10:39:12